Содержание статьи

В современную эпоху цифровых технологий защита вебсайтов от хакерских атак стала важнее, чем когда-либо. Согласно данным исследования, проведенного компанией Verizon в отчете «Data Breach Investigations Report 2023», примерно 81% всех сломанных данных связано с использованием слабых паролей или их отсутствием. При этом исследование Cybersecurity Ventures прогнозирует, что к 2025 году ежегодные расходы на киберпреступления могут достигнуть $10,5 триллиона, что подчеркивает масштаб и серьезность проблемы.

Хакеры могут не только воровать конфиденциальную информацию, но и наносить ущерб вебсайтам, так как теряются не только данные, но и доверие клиентов и репутация компании. Поэтому обеспечение надежной защиты от атак и регулярный мониторинг безопасности критически важны для каждого онлайн-ресурса.

Как защитить сайт от DDoS-атаки

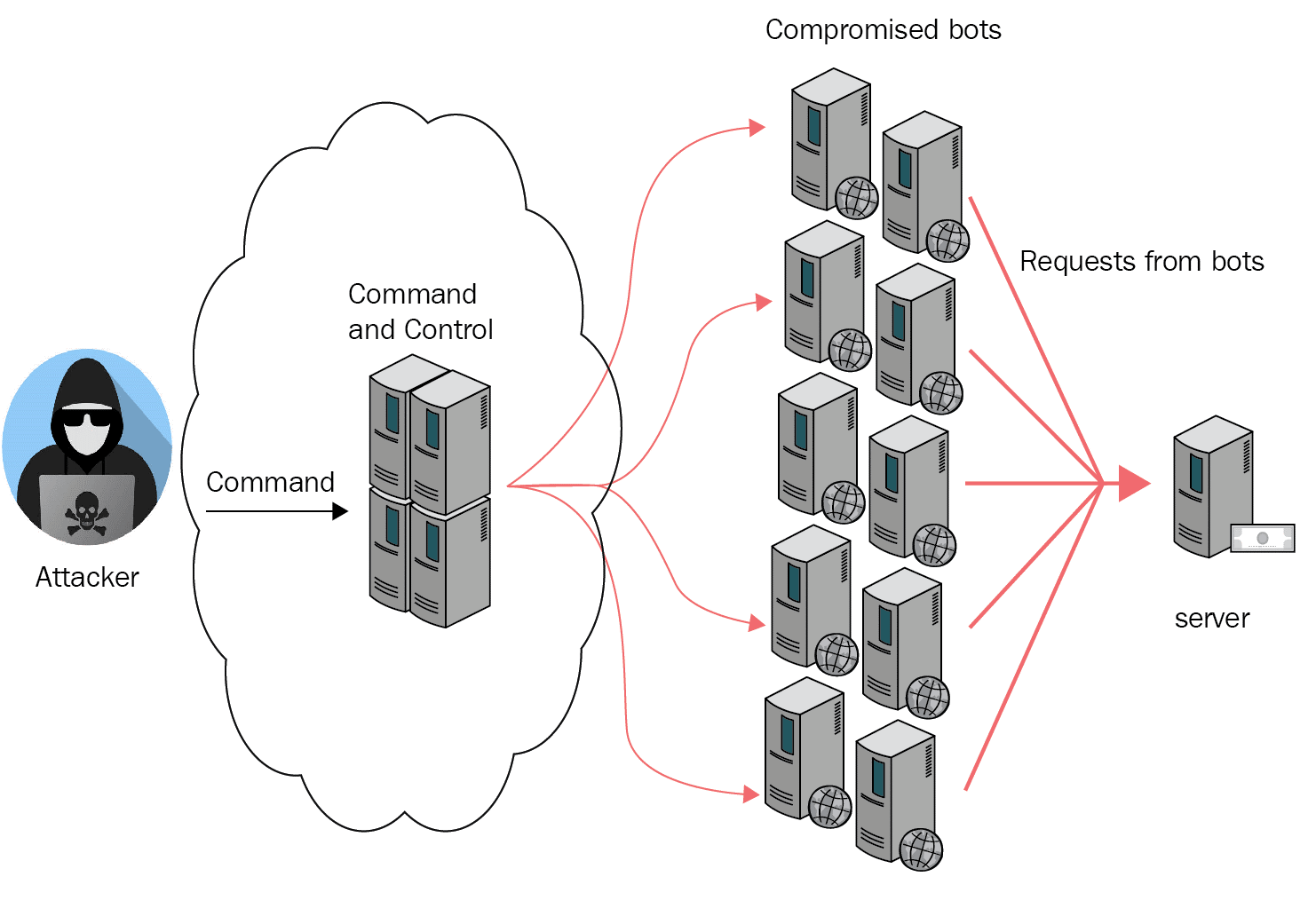

DDoS (Distributed Denial of Service) – это тип кибератаки, направленный на перегрузку вебсайта путем отправки огромного количества запросов с разных компьютеров. Эти атаки могут вывести онлайн-ресурс из строя, что приведет к потере дохода и клиентов. Защита сайта от DDoS-атак имеет важное значение для предотвращения таких негативных последствий.

Во время DDoS-атаки ресурсы сервера (ЦП, оперативная память, пропускная способность) истощаются, что переводит сайт в автономный режим и делает его недоступным для конечных пользователей.

К примеру, если это интернет-магазины, они будут терять продажи, поскольку покупатели переходят к альтернативным онлайн-магазинам. Финансовый ущерб от таких атак может исчисляться тысячами или даже миллионами долларов. Постоянные атаки могут нанести ущерб репутации бизнеса, а длительный простой может привести к потере трудно полученного рейтинга SEO.

Примеры DDoS-атак:

- В 2016 атака на Dyn, провайдера DNS, привела к масштабным сбоям в интернете, коснувшись таких сайтов, как Twitter, Reddit и Netflix.

- В 2020 году атака на Amazon Web Services (AWS) была самой масштабной за всю историю, достигнув пика в 2,3 Тбит/с, что временно вывело из строя сервисы AWS.

Что сделать, чтобы защитить свой сайт от DDoS-атак:

- Ввести ограничение скорости. Это позволяет контролировать количество запросов к вашему сайту в секунду, защищая от мошеннических запросов.

- Включите WAAP (брандмауэр веб-приложений + защита API). Используйте мониторинг в реальном времени и машинное обучение для фильтрации входящего трафика и блокировки запросов злоумышленников.

- Подключитесь к CDN. Используйте сеть доставки содержимого (CDN) для фильтрации трафика.

- Разделите содержимое между разными доменами. Это обеспечит устойчивость к DDoS-атакам.

- Сохраняйте API в выделенном домене. Таким образом, можно устанавливать специальные политики доступа и улучшить безопасность.

- Сохраняйте статическое содержимое в выделенном домене. Подключение к CDN упрощает кэширование статического содержимого и улучшает устойчивость к DDoS.

- Сохраняйте минимальный код JavaScript на домашней странице.

- Организуйте и распределяйте ресурсы между различными путями URL.

- Снизьте количество параметров запроса, чтобы облегчить кэширование и обслуживание веб-страниц, улучшая устойчивость к DDoS.

DDoS-атаки также делают сайт уязвимым к другим формам кибератак, что отвлекает внимание от основного бизнеса. Расходы на аварийное восстановление могут быстро возрасти, потому что возникнет потребность в замене оборудования, обновлении программного обеспечения и найме внешних специалистов. Поэтому, используйте лучшие практики безопасности, чтобы избежать DDoS-атак.

Защита сайта от SQL-инъекции

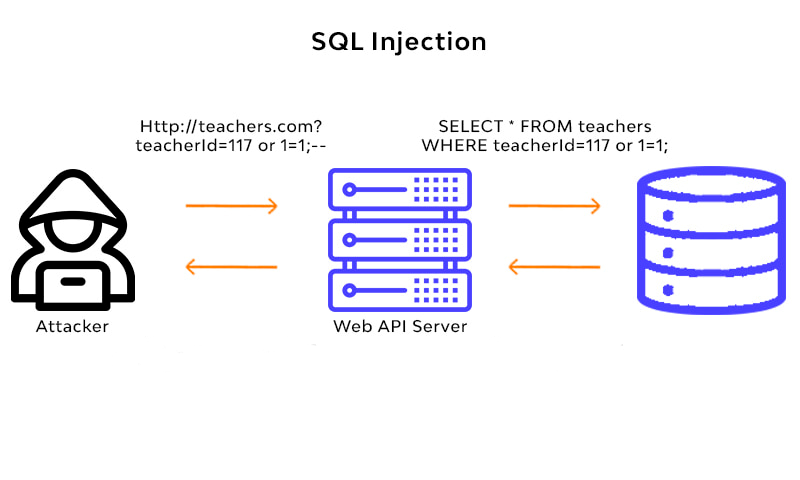

SQL-инъекция – это серьезная угроза безопасности сайтов, которая позволяет злоумышленникам вставлять вредоносные SQL-запросы в веб программы с целью получения доступа к базе данных. Злоумышленники могут взламывать веб-серверы, получать приватную информацию, изменять данные или даже удалять их. Защита от таких атак важна для любого бизнеса, особенно в сфере e-commerce, где безопасность данных клиентов имеет самый высокий приоритет.

Есть разные типы атак SQL-инъекции, которые следует учесть:

- Внутриполосное использование SQL является наиболее распространенным типом, когда хакеры используют сообщения об ошибках для сбора необходимой информации о базе данных. Это предполагает получение информации посредством сообщений об ошибках, которые могут раскрыть структуру базы данных.

- Слепая инъекция SQL используется, когда веб-приложение не отображает никаких сообщений об ошибках, поэтому хакер ищет другие признаки уязвимости.

- Внеполосная SQL является более сложной, и предполагает создание запросов, запускающих внешние соединения для получения доступа к данным.

Чтобы защитить свой сайт от атак SQL-инъекции, важно выполнять ряд мер безопасности:

- Всегда обновляйте и исправляйте любые уязвимости в базах данных.

- Используйте проверку ввода для всех данных, предоставленных пользователем, чтобы предотвратить передачу опасных символов в запросы SQL.

- Ограничивайте привилегии учетных записей, не используйте учетные записи с функциями администратора без необходимости.

- Избегайте использования динамического SQL, используйте подготовленные параметризированные запросы.

- Шифрование и хеширование конфиденциальной информации, такой как пароли, также являются важными мерами защиты.

- Используйте брандмауэры веб-приложений для фильтрации вредоносных данных и защиты от фишинговых атак и спама.

Проверка введенных данных и регулярный мониторинг помогут предотвратить взломы и гарантируют безопасность вашего сайта в Интернете.

Как защититься от фишинга

Фишинг — это форма киберпреступности, в которой мошенники выдают себя за законные организации, чтобы обманом заставить вас раскрыть конфиденциальную информацию, например пароли и данные кредитных карт, или установить вредоносное программное обеспечение.

Отправляются электронные письма, которые выглядят убедительно, создавая ощущение срочности. Хакеры посылают их на миллионы случайных адресов, надеясь, что некоторые получатели поверят и пришлют свои данные.

Перед тем, как открыть письмо, проверьте, не фишинг ли это:

- Обратите внимание на корректность адреса отправителя.

- Фишинговые письма часто содержат орфографические и грамматические ошибки.

- В письмах могут быть просьбы выполнить какое-либо действие, например переход по ссылке.

Как защитить себя от фишинговых писем:

- Добавьте запись SPF в доменное имя, чтобы запретить спамерам подделывать ваш адрес.

- Используйте антивирусные программы и брандмауэры.

- Обновляйте браузеры и операционные системы регулярно.

- Используйте двухфакторную аутентификацию.

- Перед переходом по ссылкам проверяйте URL-адреса.

- Не открывайте вложения или ссылки из непроверенных источников.

Следуя этим советам, вы значительно повысите уровень безопасности и защитите свои данные от злоумышленников в Интернете.

Как бороться с межсайтовым скриптингом (XSS)

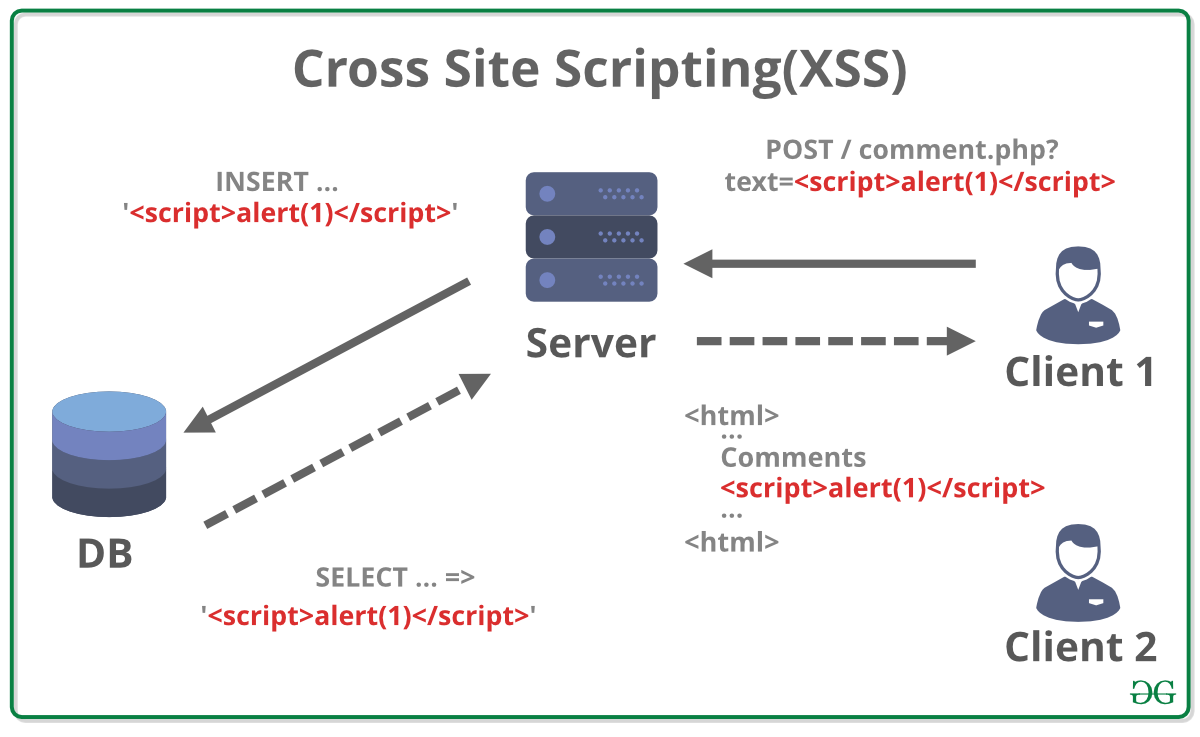

Межсайтовый скриптинг (XSS) – это инъекционные атаки, при которых вредоносные скрипты выполняются на надежных вебсайтах. Злоумышленники используют уязвимости веб-приложений для передачи вредоносного кода конечным пользователям, обычно в форме скриптов, выполняемых в браузере.

Существует три основных типа XSS-атак:

- Отображаемый XSS. Вредоносный код отражается от веб-сервера и возвращается пользователю через сообщения об ошибке, результаты поиска или другие методы.

- Сохраненный XSS. Инъецированный скрипт сохраняется на целевых серверах, таких как базы данных, доски объявлений или зоны комментариев, и выполняется всякий раз, когда пользователь получает доступ к зараженной странице. Это может быть следствием злонамеренных действий, направленных на взлом и кражу частной информации.

- DOM XSS. JavaScript получает данные из контролируемого злоумышленником источника (например, URL-адреса) и передает их в приемник, поддерживающий динамическое выполнение кода. Это труднее заметить, поскольку атаки часто пытаются обойти стандартные средства защиты.

Для защиты от XSS-атак важно придерживаться нескольких ключевых принципов:

- Важно понимать риски, с которыми можно столкнуться в Интернете, и знать тактику, используемую злоумышленниками для эксплуатации уязвимостей.

- Используйте экранирование и кодировку. Это эффективные средства защиты для предотвращения инъекционных атак. Экранирование и кодирование доступны для всех методов программирования и сценариев, таких как CSS, HTML, JavaScript и URL. Используйте существующие библиотеки для экранирования вместо написания собственных методов, если это возможно.

- Используйте санитарные средства HTML. Вводимые пользователем данные, содержащие HTML, нельзя просто экранировать или кодировать, поскольку это может нарушить действительные теги. В этом случае важно использовать надежные средства для очищения и анализа HTML-кода.

- Установите HttpOnly для файлов cookie. Это поможет предотвратить доступ к файлам cookie через клиентский JavaScript, снижая риск кражи информации через XSS-атаки.

- Используйте политику безопасности содержимого (CSP). CSP позволяет определять, какие динамические ресурсы можно загружать и выполнять на веб-странице, основываясь на источнике запроса. Это помогает ограничить возможность выполнения вредоносных скриптов, что значительно снижает риск XSS.

Соблюдение этих мер защиты поможет обеспечить безопасность веб-сайтов, защитить частную информацию пользователей. Хакеры часто пытаются использовать уязвимости в веб-приложениях, поэтому важно быть готовым к этому, и превентивно принимать все необходимые меры для защиты своих данных и серверов.

Защита паролей от Brute force-атаки

Brute force, или атака грубой силой – это метод взлома, заключающийся в угадывании логинов пользователей и паролей путем проб и ошибок. Мошенники используют этот метод, зная, что многие используют типичные пароли, такие как «123456», «qwerty» или «password».

По данным отчета, только 15% паролей уникальны, что делает большинство учетных данных уязвимыми. Киберпреступники применяют автоматизированные инструменты, которые проверяют тысячи паролей ежеминутно, используя бота, перебирающего базу данных учетных данных для входа, пока не найдет правильное совпадение.

Есть разные типы атак brute force. Рассмотрим подробно каждую:

- Простые атаки. Хакер вручную угадывает учетные пользовательские данные, вводя часто используемые пароли или пароли, основанные на известной информации о личности.

- Словарные атаки. Злоумышленник использует бота, запрограммированного на список слов из словаря, для угадывания паролей.

- Гибридная атака brute force. Комбинация словарной атаки с простым подбором, где злоумышленник сначала пробует общие слова, а затем экспериментирует с комбинациями символов, букв и цифр.

- Обратные атаки. Использование одного общего пароля для проверки многих имен пользователей или использования списка паролей, полученного при предварительном нарушении безопасности, для поиска соответствующего имени пользователя.

- Атаки замены учетных данных. Злоумышленник использует те же учетные данные, взломанные в одной системе, для попытки входа в другие системы.

Лучший способ защититься от атак Brute force – создавать надежные пароли и должным образом их защищать. Используйте длинные пароли, например объединение трех несвязанных слов, каждое из которых имеет не менее шести букв. Такие пароли легко запомнить, но трудно угадать.

Общие советы, как защититься от хакеров

Существует несколько основных лучших практик, которых вы можете придерживаться, чтобы усилить безопасность своего вебсайта.

- Использовать SSL-сертификат.

Он обеспечивает защиту сайта, шифруя данные между сервером и пользователем. Это защищает приватную информацию от взломов хакеров и других злоумышленников.

- Использовать безопасный хостинг.

Выбирайте хостинг-провайдеров, предлагающих средства защиты от DDoS-атак, проверку серверов на уязвимости и регулярные меры по защите данных. Безопасный хостинг является ключевым для борьбы с атаками фишинга и вредоносными программами.

- Усилить контроль доступа и защиту паролей.

Используйте сложные пароли и двухфакторную аутентификацию для всех пользователей, имеющих доступ к администрированию сайта. Это помогает бороться с атаками на ваш интернет-ресурс и обеспечивает безопасность.

- Сделать резервную копию сайта.

Регулярное создание резервных копий всех данных сайта и хранение их на безопасных носителях поможет в случае взломов или потери информации. Это важная мера для защиты от хакеров.

- Регулярно обновлять ПО.

Следите за актуальностью программного обеспечения, включая CMS, плагины и модули. Обновления часто содержат исправление уязвимостей, которые могут быть использованы хакерами для взломов и вредных атак.

- Скрыть директории администраторов.

Скрывайте или изменяйте стандартные пути доступа к административным панелям, таким как /admin или /login. Это усложняет злоумышленникам поиск и не дает возможности совершить фишинг или спам-атаки. Поддерживайте безопасность вашего браузера и интернет-соединения, чтобы защитить сайт от различных типов угроз.

Подведем итоги

Сегодня существует много методов для настройки безопасности вашего веб-сайта и сохранения конфиденциальности данных. Неважно, вы владелец сайта или занимаетесь его администрированием, стоит постоянно искать и применять новые практики защиты от хакеров.

25/07/2024

25/07/2024  5121

5121